Download DES-3200 C1 CLIマニュアル - D-Link

Transcript

D-Link DES-3200 シリーズ

Layer2+ 10/100Mbps Metro Switch

コマンドラインインタフェース (CLI)

マニュアル

ご注意

本書は、コマンドラインインタフェースの説明および設定方法を記載しています。本シリーズの仕様、設置方法など使用す

るために必要な基本的な取り扱い方法については、ユーザマニュアルをご覧ください。

安全にお使いいただくために

安全にお使いいただくために

安全上のご注意

必ずお守りください

本製品を安全にお使いいただくために、以下の項目をよくお読みになり必ずお守りください。

この表示を無視し、まちがった使いかたをすると、火災や感電などにより人身事故になるおそれがあります。

この表示を無視し、まちがった使いかたをすると、傷害または物損損害が発生するおそれがあります。

記号の意味

してはいけない「禁止」内容です。

必ず実行していただく「指示」の内容です。

ケーブル / コード類や端子を破損させない

分解・改造をしない

分解禁止

禁 止

禁 止

機器が故障したり、異物が混入すると、やけどや火災の原因と

なります。

禁 止

落としたり、重いものを乗せたり、強いショックを

与えたり、圧力をかけたりしない

故障の原因につながります。

発煙、焦げ臭い匂いの発生などの異常状態のまま

使用しない

感電、火災の原因になります。

使用を止めて、ケーブル / コード類を抜いて、煙が出なくなって

から販売店に修理をご依頼してください。

正しい電源ケーブル、コンセントを使用する

禁 止

水ぬれ禁止

禁 止

内部に水が入ると、火災、感電、または故障のおそれがあります。

禁 止

火災、感電、または故障のおそれがあります。

静電気注意

火災、感電、または故障のおそれがあります。

コネクタやプラグの金属端子に触れたり、帯電したものを

近づけますと故障の原因となります。

表示以外の電圧で使用しない

コードを持って抜かない

火災、感電、または故障のおそれがあります。

コードを無理に曲げたり、引っ張りますと、コードや機器の

破損の原因となります。

振動が発生する場所では使用しない

たこ足配線などで定格を超えると火災、感電、または故障の

原因となります。

接触不良や動作不良の原因となります。

設置、移動のときは電源プラグを抜く

禁 止

火災、感電、または故障のおそれがあります。

雷鳴が聞こえたら、ケーブル / コード類にはさわらない

禁 止

光ファイバケーブルの断面、コネクタ、および製品のコネクタを

のぞきますと強力な光源により目を損傷するおそれがあります。

油煙、湯気、湿気、ほこりの多い場所、振動の激しい

ところでは使わない

たこ足配線禁止

禁 止

・直射日光のあたる場所

・高温になる場所

・動作環境範囲外

光源をのぞかない

禁 止

内部に金属物や燃えやすいものを入れない

禁 止

やけど、ケガ、または感電の原因になります。

次のような場所では保管、使用をしない

禁 止

感電のおそれがあります。

水をかけたり、ぬらしたりしない

火災、感電、または故障の原因となります。

乳幼児の手の届く場所では使わない

禁 止

ぬれた手でさわらない

ぬれ手禁止

無理なねじり、引っ張り、加工、重いものの下敷きなどは、

ケーブル / コードや端子の破損の原因となり、火災、感電、

または故障につながります。

付属品の使用は取扱説明書にしたがう

禁 止

付属品は取扱説明書にしたがい、他の製品には使用しないで

ください。機器の破損の原因になります。

感電のおそれがあります。

電波障害自主規制について

本製品は、情報処理装置等電波障害自主規制協議会(VCCI)の基準に基づくクラス A 情報技術装置です。

この装置を家庭環境で使用すると電波妨害を引き起こすことがあります。

この場合には使用者が適切な対策を講ずるよう要求されることがあります。

2

安全にお使いいただくために

このたびは、弊社製品をお買い上げいただきありがとうございます。

本書は、製品を正しくお使いいただくための取扱説明書です。必要な場合には、いつでもご覧いただけますよう大切に保管してください。

また、必ず本書、設置マニュアル、ユーザマニュアルおよび同梱されている製品保証書をよくお読みいただき、内容をご理解いただいた上で、記載

事項にしたがってご使用ください。

● 本書および同梱されている製品保証書の記載内容に逸脱した使用の結果発生した、いかなる障害や損害において、弊社は一切の責任を負いません。あ

らかじめご了承ください。

● 本書および同梱されている製品保証書は大切に保管してください。

● 弊社製品を日本国外でご使用の際のトラブルはサポート対象外になります。

なお、本製品の最新情報やファームウェアなどを弊社ホームページにてご提供させていただく場合がありますので、ご使用の前にご確認ください。

また、テクニカルサポートご提供のためにはユーザ登録が必要となります。

http://www.dlink-jp.com/

3

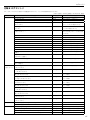

目次

目次

安全にお使いいただくために......................................................................................................................................................................................... 2

第 1 章 はじめに

19

シリアルポート経由でスイッチに接続する............................................................................................................................................................................. 19

スイッチの IP アドレス設定............................................................................................................................................................................................................ 20

コマンド構文......................................................................................................................................................................................................................................... 24

第 2 章 主な設定コマンド グループ

26

基本のスイッチコマンド.............................................................................................................................................................................................. 27

show session......................................................................................................................................................................................................................................... 27

show serial_port.................................................................................................................................................................................................................................. 28

config serial_port................................................................................................................................................................................................................................ 28

enable clipaging.................................................................................................................................................................................................................................. 29

disable clipaging................................................................................................................................................................................................................................. 29

login.......................................................................................................................................................................................................................................................... 29

logout...................................................................................................................................................................................................................................................... 30

?.................................................................................................................................................................................................................................................................. 30

clear.......................................................................................................................................................................................................................................................... 30

show command_history.................................................................................................................................................................................................................. 31

config command_history................................................................................................................................................................................................................ 31

config greeting_message................................................................................................................................................................................................................ 32

show greeting_message.................................................................................................................................................................................................................. 33

config command_prompt............................................................................................................................................................................................................... 33

config terminal width........................................................................................................................................................................................................................ 34

show terminal width.......................................................................................................................................................................................................................... 34

config ports........................................................................................................................................................................................................................................... 35

show ports............................................................................................................................................................................................................................................. 36

基本の IP コマンド........................................................................................................................................................................................................ 37

create account...................................................................................................................................................................................................................................... 38

config account..................................................................................................................................................................................................................................... 39

show account....................................................................................................................................................................................................................................... 40

delete account...................................................................................................................................................................................................................................... 40

show switch........................................................................................................................................................................................................................................... 41

enable telnet......................................................................................................................................................................................................................................... 41

disable telnet........................................................................................................................................................................................................................................ 42

enable web............................................................................................................................................................................................................................................ 42

disable web........................................................................................................................................................................................................................................... 42

reboot...................................................................................................................................................................................................................................................... 43

reset.......................................................................................................................................................................................................................................................... 43

config firmware image...................................................................................................................................................................................................................... 44

create ipif................................................................................................................................................................................................................................................ 44

config ipif................................................................................................................................................................................................................................................ 45

delete ipif................................................................................................................................................................................................................................................ 46

enable ipif............................................................................................................................................................................................................................................... 46

disable ipif.............................................................................................................................................................................................................................................. 47

show ipif................................................................................................................................................................................................................................................. 47

enable ipif_ipv6_link_local_auto................................................................................................................................................................................................. 48

disable ipif_ipv6_link_local_auto................................................................................................................................................................................................ 48

show ipif_ipv6_link_local_auto.................................................................................................................................................................................................... 49

ジャンボフレームコマンド.......................................................................................................................................................................................... 50

enable jumbo_frame......................................................................................................................................................................................................................... 50

disable jumbo_frame........................................................................................................................................................................................................................ 50

show jumbo_frame............................................................................................................................................................................................................................ 51

4

目次

PoE コマンド(DES-3200-28P/52P のみ)................................................................................................................................................................... 52

config poe system............................................................................................................................................................................................................................... 52

config poe ports.................................................................................................................................................................................................................................. 53

show poe system................................................................................................................................................................................................................................. 54

show poe ports.................................................................................................................................................................................................................................... 55

システムログコマンド.................................................................................................................................................................................................. 56

clear log................................................................................................................................................................................................................................................... 56

show log................................................................................................................................................................................................................................................. 57

show log_software_module.......................................................................................................................................................................................................... 58

enable syslog........................................................................................................................................................................................................................................ 58

disable syslog........................................................................................................................................................................................................................................ 58

show syslog........................................................................................................................................................................................................................................... 59

create syslog host............................................................................................................................................................................................................................... 59

config syslog host............................................................................................................................................................................................................................... 60

delete syslog host............................................................................................................................................................................................................................... 61

show syslog host................................................................................................................................................................................................................................. 62

config log_save_timing.................................................................................................................................................................................................................... 62

show log_save_timing...................................................................................................................................................................................................................... 63

show attack_log.................................................................................................................................................................................................................................. 63

clear attack_log.................................................................................................................................................................................................................................... 64

システムログレベルコマンド....................................................................................................................................................................................... 65

config system_severity..................................................................................................................................................................................................................... 65

show system_severity....................................................................................................................................................................................................................... 66

Syslog/ トラップインタフェースコマンド.................................................................................................................................................................. 67

config syslog source_ipif................................................................................................................................................................................................................. 67

show syslog source_ipif................................................................................................................................................................................................................... 68

config trap source_ipif...................................................................................................................................................................................................................... 68

show trap source_ipif........................................................................................................................................................................................................................ 69

コマンドログ出力コマンド.......................................................................................................................................................................................... 70

enable command logging............................................................................................................................................................................................................... 70

disable command logging.............................................................................................................................................................................................................. 70

show command logging.................................................................................................................................................................................................................. 71

デバッグコマンド......................................................................................................................................................................................................... 72

debug error_log.................................................................................................................................................................................................................................. 72

debug buffer......................................................................................................................................................................................................................................... 73

debug output....................................................................................................................................................................................................................................... 74

debug config error_reboot............................................................................................................................................................................................................. 74

debug config state............................................................................................................................................................................................................................. 75

debug show error_reboot state.................................................................................................................................................................................................... 75

debug show status............................................................................................................................................................................................................................. 76

テクニカルサポートコマンド....................................................................................................................................................................................... 77

show tech_support............................................................................................................................................................................................................................ 77

upload tech_support_toTFTP........................................................................................................................................................................................................ 78

デジタル診断モニタ(DDM)コマンド......................................................................................................................................................................... 79

config ddm............................................................................................................................................................................................................................................ 79

config ddm ports................................................................................................................................................................................................................................. 80

show ddm.............................................................................................................................................................................................................................................. 82

show ddm ports................................................................................................................................................................................................................................... 82

5

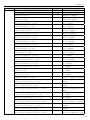

目次

第 3 章 管理コマンド グループ

83

ARP コマンド................................................................................................................................................................................................................ 84

create arpentry..................................................................................................................................................................................................................................... 84

delete arpentry..................................................................................................................................................................................................................................... 84

config arpentry..................................................................................................................................................................................................................................... 85

config arp_aging time...................................................................................................................................................................................................................... 85

clear arptable........................................................................................................................................................................................................................................ 85

show arpentry....................................................................................................................................................................................................................................... 86

Gratuitous ARP コマンド............................................................................................................................................................................................. 87

config gratuitous_arp send ipif_status_up.............................................................................................................................................................................. 87

config gratuitous_arp send dup_ip_detected........................................................................................................................................................................ 87

config gratuitous_arp learning...................................................................................................................................................................................................... 88

config gratuitous_arp send periodically.................................................................................................................................................................................... 88

enable gratuitous_arp....................................................................................................................................................................................................................... 89

disable gratuitous_arp...................................................................................................................................................................................................................... 89

show gratuitous_arp......................................................................................................................................................................................................................... 90

IPv6 Neighbor 検出コマンド....................................................................................................................................................................................... 91

create ipv6 neighbor_cache........................................................................................................................................................................................................... 91

delete ipv6 neighbor_cache........................................................................................................................................................................................................... 91

show ipv6 neighbor_cache............................................................................................................................................................................................................. 92

config ipv6 nd ns retrans_time...................................................................................................................................................................................................... 92

show ipv6 nd......................................................................................................................................................................................................................................... 93

オートコンフィグレーションコマンド........................................................................................................................................................................ 94

enable autoconfig............................................................................................................................................................................................................................... 94

disable autoconfig.............................................................................................................................................................................................................................. 94

show autoconfig.................................................................................................................................................................................................................................. 95

config autoconfig timeout.............................................................................................................................................................................................................. 95

D-Link シングル IP マネジメントコマンド.................................................................................................................................................................. 96

enable sim.............................................................................................................................................................................................................................................. 96

disable sim............................................................................................................................................................................................................................................. 96

show sim................................................................................................................................................................................................................................................. 97

reconfig................................................................................................................................................................................................................................................... 99

config sim_group................................................................................................................................................................................................................................ 99

config sim.............................................................................................................................................................................................................................................100

download sim_ms............................................................................................................................................................................................................................101

upload sim_ms...................................................................................................................................................................................................................................102

config sim trap...................................................................................................................................................................................................................................102

SNMP コマンド........................................................................................................................................................................................................... 103

create snmp community................................................................................................................................................................................................................104

delete snmp community................................................................................................................................................................................................................104

show snmp community..................................................................................................................................................................................................................105

create snmp user...............................................................................................................................................................................................................................105

delete snmp user...............................................................................................................................................................................................................................106

show snmp user.................................................................................................................................................................................................................................106

create snmp group...........................................................................................................................................................................................................................107

delete snmp group...........................................................................................................................................................................................................................107

show snmp groups...........................................................................................................................................................................................................................108

create snmp view..............................................................................................................................................................................................................................109

delete snmp view..............................................................................................................................................................................................................................109

show snmp view................................................................................................................................................................................................................................110

create snmp host...............................................................................................................................................................................................................................110

delete snmp host..............................................................................................................................................................................................................................111

show snmp host................................................................................................................................................................................................................................111

config snmp engineID.....................................................................................................................................................................................................................112

show snmp engineID.......................................................................................................................................................................................................................112

enable snmp.......................................................................................................................................................................................................................................113

6

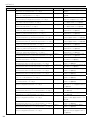

目次

disable snmp.......................................................................................................................................................................................................................................113

config snmp system_name...........................................................................................................................................................................................................113

config snmp system_location......................................................................................................................................................................................................114

config snmp system_contact.......................................................................................................................................................................................................114

enable snmp traps............................................................................................................................................................................................................................114

disable snmp traps...........................................................................................................................................................................................................................115

enable snmp authenticate_traps...............................................................................................................................................................................................115

disable snmp authenticate_traps...............................................................................................................................................................................................115

enable snmp linkchange_traps...................................................................................................................................................................................................116

disable snmp linkchange_traps..................................................................................................................................................................................................116

config snmp linkchange_traps ports........................................................................................................................................................................................116

config snmp coldstart_traps........................................................................................................................................................................................................117

config snmp warmstart_traps......................................................................................................................................................................................................117

show snmp traps...............................................................................................................................................................................................................................118

config rmon trap...............................................................................................................................................................................................................................118

show rmon...........................................................................................................................................................................................................................................119

Telnet クライアントコマンド.................................................................................................................................................................................... 120

telnet......................................................................................................................................................................................................................................................120

第 4 章 レイヤ 2 コマンドグループ

121

IEEE 802.1Q VLAN コマンド....................................................................................................................................................................................... 122

create vlan............................................................................................................................................................................................................................................122

create vlan vlanid..............................................................................................................................................................................................................................123

delete vlan...........................................................................................................................................................................................................................................123

delete vlan vlanid..............................................................................................................................................................................................................................124

config vlan...........................................................................................................................................................................................................................................124

config vlan vlanid..............................................................................................................................................................................................................................125

config port_vlan................................................................................................................................................................................................................................125

show vlan.............................................................................................................................................................................................................................................126

show vlan ports..................................................................................................................................................................................................................................127

show vlan vlanid................................................................................................................................................................................................................................127

show port_vlan..................................................................................................................................................................................................................................128

enable pvid auto assign..................................................................................................................................................................................................................129

disable pvid auto assign.................................................................................................................................................................................................................129

show pvid auto_assign...................................................................................................................................................................................................................129

config gvrp...........................................................................................................................................................................................................................................130

show gvrp............................................................................................................................................................................................................................................130

enable gvrp..........................................................................................................................................................................................................................................131

disable gvrp.........................................................................................................................................................................................................................................131

プロトコル VLAN グループコマンド......................................................................................................................................................................... 132

create dot1v_protocol_group.....................................................................................................................................................................................................132

config dot1v_protocol_group.....................................................................................................................................................................................................133

delete dot1v_protocol_group.....................................................................................................................................................................................................133

show dot1v_protocol_group.......................................................................................................................................................................................................134

config port dot1v..............................................................................................................................................................................................................................134

show port dot1v................................................................................................................................................................................................................................135

スタティック MAC ベース VLAN コマンド................................................................................................................................................................ 136

create mac_based_vlan.................................................................................................................................................................................................................136

delete mac_based_vlan.................................................................................................................................................................................................................136

show mac_based_vlan...................................................................................................................................................................................................................137

VLAN トランキングコマンド..................................................................................................................................................................................... 138

enable vlan_trunk.............................................................................................................................................................................................................................138

disable vlan_trunk............................................................................................................................................................................................................................138

config vlan_trunk..............................................................................................................................................................................................................................139

show vlan_trunk................................................................................................................................................................................................................................141

7

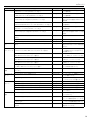

目次

QinQ コマンド............................................................................................................................................................................................................ 142

enable qinq..........................................................................................................................................................................................................................................142

disable qinq.........................................................................................................................................................................................................................................143

config qinq inner_tpid....................................................................................................................................................................................................................143

config qinq ports...............................................................................................................................................................................................................................144

show qinq.............................................................................................................................................................................................................................................144

show qinq inner_tpid......................................................................................................................................................................................................................145

show qinq ports.................................................................................................................................................................................................................................145

create vlan_translation ports.......................................................................................................................................................................................................146

delete vlan_translation ports.......................................................................................................................................................................................................147

show vlan_translation.....................................................................................................................................................................................................................147

MSTP デバッグ拡張コマンド..................................................................................................................................................................................... 148

debug stp config ports...................................................................................................................................................................................................................148

debug stp show information........................................................................................................................................................................................................149

debug stp show flag........................................................................................................................................................................................................................150

debug stp show counter................................................................................................................................................................................................................151

debug stp clear counter.................................................................................................................................................................................................................152

debug stp state..................................................................................................................................................................................................................................152

マルチプルスパニングツリー(MSTP)コマンド..................................................................................................................................................... 153

enable stp.............................................................................................................................................................................................................................................153

disable stp............................................................................................................................................................................................................................................154

config stp..............................................................................................................................................................................................................................................154

show stp................................................................................................................................................................................................................................................155

create stp instance_id.....................................................................................................................................................................................................................155

config stp instance_id.....................................................................................................................................................................................................................156

delete stp instance_id.....................................................................................................................................................................................................................156

config stp mst_config_id...............................................................................................................................................................................................................157

show stp mst_config_id.................................................................................................................................................................................................................157

config stp mst_ports........................................................................................................................................................................................................................158

config stp ports..................................................................................................................................................................................................................................158

show stp ports....................................................................................................................................................................................................................................159

config stp priority..............................................................................................................................................................................................................................160

config stp version..............................................................................................................................................................................................................................160

show stp instance.............................................................................................................................................................................................................................161

リンクアグリゲーションコマンド............................................................................................................................................................................. 162

create link_aggregation group_id.............................................................................................................................................................................................162

delete link_aggregation group_id.............................................................................................................................................................................................162

config link_aggregation group_id.............................................................................................................................................................................................163

config link_aggregation algorithm............................................................................................................................................................................................163

show link_aggregation...................................................................................................................................................................................................................164

config lacp_port................................................................................................................................................................................................................................165

show lacp_port..................................................................................................................................................................................................................................166

フィルタデータベース(FDB)コマンド................................................................................................................................................................... 167

create fdb.............................................................................................................................................................................................................................................167

create fdb vlanid................................................................................................................................................................................................................................168

create multicast_fdb........................................................................................................................................................................................................................168

config multicast_fdb........................................................................................................................................................................................................................169

config fdb aging_time....................................................................................................................................................................................................................169

config multicast vlan_filtering_mode......................................................................................................................................................................................170

delete fdb.............................................................................................................................................................................................................................................170

clear fdb................................................................................................................................................................................................................................................171

show multicast_fdb.........................................................................................................................................................................................................................171

show fdb...............................................................................................................................................................................................................................................172

show multicast vlan_filtering_mode........................................................................................................................................................................................173

8

目次

MAC 通知コマンド...................................................................................................................................................................................................... 174

enable mac_notification................................................................................................................................................................................................................174

disable mac_notification................................................................................................................................................................................................................174

config mac_notification.................................................................................................................................................................................................................175

config mac_notification ports.....................................................................................................................................................................................................175

show mac_notification...................................................................................................................................................................................................................176

show mac_notification ports.......................................................................................................................................................................................................176

IGMP / MLD Snooping コマンド................................................................................................................................................................................ 177

config igmp_snooping...................................................................................................................................................................................................................178

config igmp_snooping rate_limit..............................................................................................................................................................................................179

config igmp_snooping querier...................................................................................................................................................................................................179

config igmp access_authentication ports..............................................................................................................................................................................180

config router_ports..........................................................................................................................................................................................................................181

config router_ports_forbidden...................................................................................................................................................................................................181

enable igmp_snooping..................................................................................................................................................................................................................182

disable igmp_snooping.................................................................................................................................................................................................................182

create igmp_snooping static_group........................................................................................................................................................................................183

delete igmp_snooping static_group........................................................................................................................................................................................183

config igmp_snooping static_group........................................................................................................................................................................................184

show igmp_snooping static_group..........................................................................................................................................................................................184

config igmp_snooping data_driven_learning......................................................................................................................................................................185

config igmp_snooping data_driven_learning max_learned_entry............................................................................................................................185

clear igmp_snooping data_driven_group.............................................................................................................................................................................186

show igmp_snooping.....................................................................................................................................................................................................................187

show igmp_snooping rate_limit................................................................................................................................................................................................188

show igmp_snooping group.......................................................................................................................................................................................................189

show igmp_snooping forwarding.............................................................................................................................................................................................191

show router_ports............................................................................................................................................................................................................................192

show igmp_snooping statistics counter.................................................................................................................................................................................193

show igmp access_authentication ports................................................................................................................................................................................195

clear igmp_snooping statistics counter...................................................................................................................................................................................196

config mld_snooping......................................................................................................................................................................................................................196

config mld_snooping querier......................................................................................................................................................................................................197

config mld_snooping mrouter_ports.......................................................................................................................................................................................198

config mld_snooping mrouter_ports_forbidden................................................................................................................................................................198

enable mld_snooping.....................................................................................................................................................................................................................199

disable mld_snooping....................................................................................................................................................................................................................199

show mld_snooping........................................................................................................................................................................................................................200

show mld_snooping group..........................................................................................................................................................................................................201

show mld_snooping forwarding................................................................................................................................................................................................202

show mld_snooping mrouter_ports.........................................................................................................................................................................................203

create mld_snooping static_group...........................................................................................................................................................................................203

delete mld_snooping static_group...........................................................................................................................................................................................204

config mld_snooping static_group...........................................................................................................................................................................................204

show mld_snooping static_group.............................................................................................................................................................................................205

config mld_snooping data_driven_learning........................................................................................................................................................................205

config mld_snooping data_driven_learning max_learned_entry...............................................................................................................................206

clear mld_snooping data_driven_group................................................................................................................................................................................206

show mld_snooping statistic counter......................................................................................................................................................................................207

clear mld_snooping statistics counter.....................................................................................................................................................................................208

config mld_snooping rate_limit.................................................................................................................................................................................................208

show mld_snooping rate_limit...................................................................................................................................................................................................209

9

目次

IGMP Snooping マルチキャスト(ISM)VLAN コマンド......................................................................................................................................... 210

create igmp_snooping multicast_vlan....................................................................................................................................................................................210

config igmp_snooping multicast_vlan....................................................................................................................................................................................211

create igmp_snooping multicast_vlan_group_profile.....................................................................................................................................................212

config igmp_snooping multicast_vlan_group_profile.....................................................................................................................................................212

delete igmp_snooping multicast_vlan_group_profile.....................................................................................................................................................213

show igmp_snooping multicast_vlan_group_profile.......................................................................................................................................................213

config igmp_snooping multicast_vlan_group.....................................................................................................................................................................214

show igmp_snooping multicast_vlan_group.......................................................................................................................................................................214

delete igmp_snooping multicast_vlan....................................................................................................................................................................................215