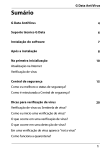

Download G Data AntiVirus

Transcript