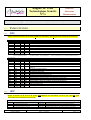

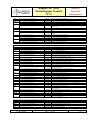

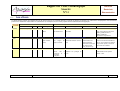

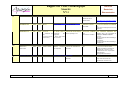

Download Rapport de Veille Technologique Sécurité N

Transcript